Las contraseñas están en la mira de los ciberdelincuentes que buscan obtener acceso a cuentas bancarias de personas y empresas para vaciarlas.

Una contraseña segura es una barrera digital que impide el acceso de intrusos a sistemas, aplicaciones o servicios digitales. Garantiza la integridad y confidencialidad de la información de personas y empresas. La mala configuración de una contraseña podría exponer número de cuentas bancarias, acceso a sistemas de gestión y a comunicaciones de correos electrónicos empresariales que, en manos de la competencia significaría un potencial riesgo de pérdidas económicas. Pero, ¿Sabemos cómo desarrollar una contraseña segura? ¡Sigue leyendo!

Contraseña segura: ¿Qué acciones debemos evitar?

Para configurar una contraseña segura se necesita combinar números, letras y caracteres en una longitud correcta. En la actualidad existen otros métodos de validación de identidad muy efectivos y con mayor presencia en teléfonos móviles, tales como: acceso a través de huella digital, reconocimiento facial o el uso de patrones. Sin embargo, una contraseña segura sigue siendo la herramienta más elegida por los usuarios. ¡Conoce más!

Una contraseña segura, no debe contener:

- Nombre, apellido o número de identificación del usuario

- Dirección o fecha de nacimiento

- Nombre de una empresa o datos anexos de esta

- Números de teléfonos asociados

- Patrones predecibles

- Secuencias numéricas

- Repeticiones de caracteres

Ciberdelincuentes al acecho

Te preguntaste alguna vez, ¿cómo logran los ciberdelincuentes obtener información de nuestro entorno? Bien, para vulnerar una contraseña los delincuentes ponen en marcha un aceitado mecanismo que cohesiona el empleo de recursos digitales y un gran poder de imaginación.

Acceden a nuestra información a través de técnicas de explotación de fuentes abiertas; es decir, revisan y extraen información pública de perfiles sociales (Facebook, Instragram, linkedin, etc.). A través de este sencillo método pueden obtener:

Nombre y apellido

En ocasiones los usuarios publican en sus redes su nombre y apellido completo, en otras solo muestran al público el primer nombre y el apellido, pensando que así complicarán la tarea de los ciberdelincuentes. Sin embargo, estos elementos son suficientes para armar una identidad digital y vulnerar una contraseña segura en simples pasos.

Fotografía personal

Una fotografía personal no solo expone nuestras características físicas; sino también, aporta información paratextual muy reveladora de nuestra profesión, ocupación o pasatiempo. Casi siempre, el uso de uniformes, distintivos o accesoriso que portamos de manera ocasional refleja nuestra actividad en forma directa o indirecta.

Fotografía compartida en público

A través de una imagen, los ciberdelincuentes pueden extraer información de nuestra vivienda o lugar de residencia; es decir, el fondo de la imagen puede exponer sin que nos demos cuenta una dirección, nombre de una calle o su numeración, la placa del vehículo de un familiar, rostros de amigos, entorno íntimo, entre otros.

Lugar de residencia

Una contraseña segura no puede contener datos de nuestro lugar de residencia, ya que de conocerlos los intrusos pueden realizar un ataque de diccionario que la revelaría en cuestión de minutos. Además, algunas redes permiten filtrar la búsqueda por ciudades o regiones, lo que facilitaría que intrusos accedan también a nuestro perfil socioeconómico y costumbres.

Actividad

La exposición de nuestra actividad laboral y comercial da muchos indicios a los ciberdelincuentes de cuáles son nuestros hábitos. Además, facilita una estimación de nuestros ingresos mensuales o anuales. Sin duda un dato apetitoso para el atacante.

Nombre y datos de una empresa

Nuestra empresa también puede quedar expuesta si publicamos más información de la debida. Un vehículo de fondo con ploteo puede aportar número de teléfono o placa de un utilitario. Ingresando al detalle de deuda de patentamiento o infracciones, pueden llegar a obtener el número de identificación tributaria y nombre del titular de la firma.

Teléfono

Al publicar nuestro número de teléfono, estamos exponiendo de manera indirecta el historial de publicaciones y actividades. Sucede en muchas circunstancias que las publicaciones de compra o venta de objetos se acompañan de un número de contacto que, en operación inversa exhibe todas las transacciones comerciales que realizamos en un determinado período. Así pueden cuantificar el monto aproximado de nuestros ingresos o egresos de dinero proveniente de esas compras y ventas.

Información relacionada a nuestro grupo familiar

A menudo se publican fotografías familiares donde se etiqueta a cada uno de los miembros. Con esta simple acción exponemos los datos, edad y mucha información de nuestros hijos, padres, hermanos, etc. Esta información, además de ser usada para vulnerar nuestra contraseña segura, puede ser empleada por los ciberdelincuentes para simular el secuestro de un miembro de nuestra familia y pedir rescate.

Esto es solo un ejemplo de cómo los ciberdelincuentes pueden obtener datos sensibles de nuestra identidad digital y vulnerar una contraseña segura. Hay que recordar que tienen la capacidad de robustecer los datos extraídos de las redes sociales con herramientas digitales de uso privado o a través de datos que arrojan los buscadores más potentes de Internet. Así pueden llegar a conocer:

- Resoluciones emitidas por algún organismo público

- Trámites universitarios realizados para una beca

- Matrícula emitida por un colegio de profesionales

- Listados electorales

- Situación crediticia

- Datos bancarios

Consejos para crear una contraseña segura

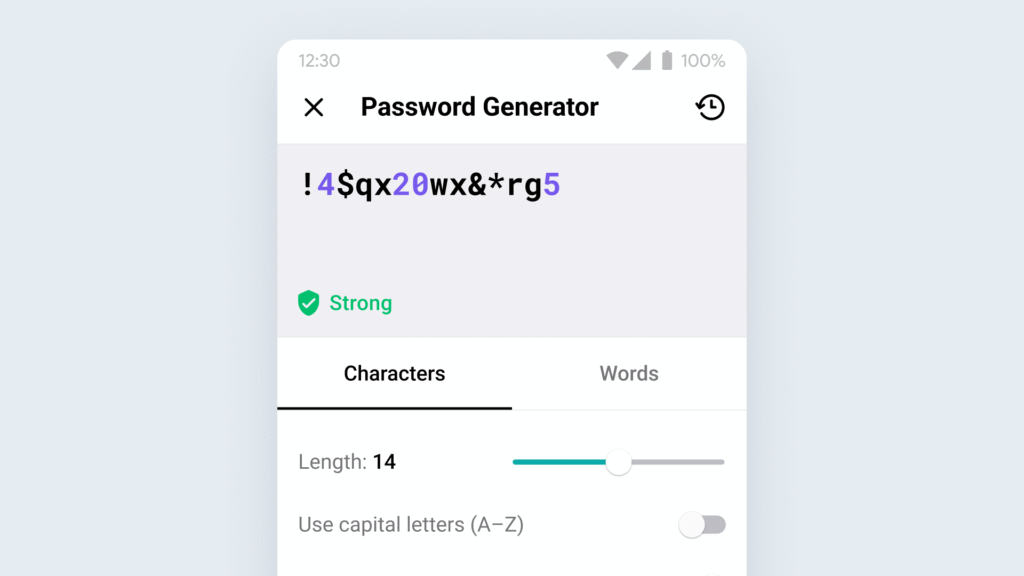

Una contraseña segura no es una simple acumulación de caracteres sin sentido. Es en realidad una perfecta combinación de letras, números y signos especiales que dotada de la longitud correcta, se torna invulnerable. A continuación, conoceremos cuáles son los elementos claves para la creación de una contraseña robusta:

- Adecuada longitud: debe poseer al menos 12 a 16 caracteres. La longitud por sí sola representa una complejidad extra para los atacantes, en especial para los que aplican fuerza bruta.

- Inclusión de caracteres: entidades bancarias y financieras sugieren incluir en nuestras contraseñas, combinaciones de: letras mayúsculas, minúsculas, números y caracteres especiales como: “&, @, #, $, %”.

- No consignar información personal: recuerda que los delincuentes poseen múltiples formas de acceder a datos personales básicos, especialmente escaneando la red. Por ello, se recomienda no crear contraseñas con nombre, fecha de nacimiento, dirección o datos que hagan referencia a tu vida.

- No reutilizar contraseñas: emplear la misma contraseña para diversas cuentas es una práctica muy común. Sin embargo, poco recomendada por los expertos en ciberseguridad. Si el atacante obtiene descifrarla, accederá sin restricción alguna a todas nuestras cuentas.

- Cambios frecuentes: cambiar la contraseña de manera periódica es una acción que está dentro de las buenas prácticas de ciberseguridad. Es importante que las nuevas combinaciones no se asemejen a las anteriores.

Métodos alternativos para una contraseña segura

Utiliza gestores de contraseñas

Los gestores son un muy buen aliado para generar una contraseña segura. Estos aplicativos pueden crear cadenas aleatorias de gran complejidad y, sobre todo, recordarlas sin problema alguno. Es así como el usuario solo debe tener presente la clave maestra, el resto lo hace el gestor de contraseñas.

Funciona como una caja fuerte capaz de guardar y organizar contraseñas, sincronizándolas entre diversos dispositivos. Esta importante función mejora la experiencia del usuario y aumenta la productividad, ya que no se distrae ni pierde tiempo en la engorrosa tarea de ingresar infinitas contraseñas en todas las plataformas o sistemas posibles.

configuración de una contraseña segura con Frases sueltas

Una alternativa al método de combinación aleatoria de letras, números y caracteres, es la utilización de frases o palabras sueltas que no tengan relación entre sí. Lo importante es que sean fáciles de recordar para no verse obligado a realizar anotaciones marginales ni manuscritos.

Incorporar métodos mnemotécnicos

Se puede configurar una contraseña segura utilizando iniciales mayúsculas o minúsculas, números y símbolos. Por ejemplo, la combinación: “Me gusta viajar a Córdoba en 2025” podría transformarse en la siguiente secuencia: “MgV@Cba2025!”.

Autenticación multifactorial

Una contraseña segura sigue siendo hoy en día un factor determinante para la protección de los activos digitales de un sistema. Sin embargo, no está demás la decisión de dotarla de un complemento de validación moderno.

La autenticación 2FA y la autenticación multifactorial son opciones que vienen muy bien para aumentar el nivel de seguridad. En ambos casos, la validación se materializa con un código que el sistema envía a través de un mensaje de texto, correo electrónico o por la activación de un código token en un medio que el usuario reconoce a su alcance.

Es así como el atacante, a pesar de tener nuestra contraseña a mano, no podrá acceder a cuentas personales, bancarias o empresariales sin el factor de validación extra.

Errores que atentan contra una contraseña segura

La configuración de una contraseña segura puede resultar algo engorrosa. Por este motivo, los usuarios prefieren saltar pasos y muchas veces no le dan prioridad a las recomendaciones de los expertos; sin embargo, hay que realizar el esfuerzo y no cometer errores tales como:

- Usar la misma contraseña en varias cuentas: las plataformas no están exentas de sufrir una filtración de datos. Si esto llegase a suceder, todas las cuentas con la misma contraseña estarían en riesgo.

- Anotar las contraseñas: cuando escribes la contraseña en una agenda estas propiciando que cualquier compañero de trabajo o persona que se acerque observe tus anotaciones. Una contraseña segura tampoco tiene que almacenarse en un archivo que esté al alcance de cualquier persona.

- Compartir la contraseña segura con otros: aunque tengas la suficiente confianza, lo recomendable es no compartir nunca una contraseña con otra persona. Recuerda que, luego de retirarse del trabajo o una vez alejada de tu presencia puede usarla para probar el ingreso a un sistema sin tu consentimiento.

Refuerza tu seguridad en línea

- Verifica sí tus datos fueron filtrados: páginas webs y herramientas en línea permiten verificar si tu información ha sido expuesta en una filtración de datos masivos.

- Actualizar software y dispositivos: recuerda que una contraseña segura actúa mucho mejor con los sistemas operativos y aplicaciones que se actualizan de manera permanente. Esta acción corrige errores y vulnerabilidades que de no ser atendidas podría exponer nuestros datos.

- Recopilar información sobre ciberseguridad en sitios confiables: uno de los más potentes activos para combatir las amenazas y riesgos cibernéticos es la capacitación constante. Es la forma de conocer nuevas modalidades delictivas y plantear una posible solución.

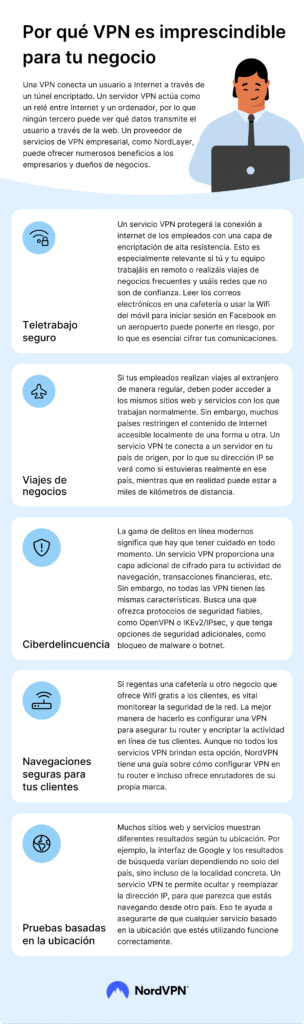

¿Qué es una vpn?

Una Red Privada Virtual (VPN) es un servicio que protege tu conexión a Internet y tu privacidad en línea. Funciona creando un “túnel” cifrado para tus datos, lo que resguarda tu identidad virtual al ocultar tu dirección IP. Esto hace que tu actividad en línea sea prácticamente imposible de rastrear por terceros, incluyendo ciberdelincuentes o tu propio proveedor de servicios de Internet, garantizando una navegación mucho más segura y anónima.

Una barrera contra las amenazas digitales

En un entorno digital lleno de riesgos, como descargar una aplicación de una fuente no confiable o conectarse a una red Wi-Fi pública, una VPN actúa como tu primera línea de defensa. Al cifrar tu conexión, impide que atacantes remotos puedan ver tu ubicación real o interceptar el tráfico de datos que envías. De esta manera, si accidentalmente te expones a una amenaza, ganas un tiempo crucial para mitigar o eliminar cualquier software malicioso antes de que pueda causar un daño real en tus dispositivos.

Funciones avanzadas para una seguridad integral

Las VPN más robustas van más allá de la simple privacidad y ofrecen capas adicionales de seguridad para una protección completa. Muchas de estas herramientas incluyen una barrera antimalware integrada que bloquea activamente la descarga de archivos considerados riesgosos o maliciosos. Además, suelen incorporar bloqueadores de anuncios molestos y de rastreadores, los cuales son a menudo utilizados por ciberdelincuentes para monitorear tu comportamiento en línea y robar información personal.

¿Por qué deberías considerar usar una VPN?

Más allá de la seguridad, una VPN te otorga mayor libertad en Internet. Te permite evitar la censura y las restricciones geográficas, dándote acceso a contenido y servicios que podrían no estar disponibles en tu región. Al ocultar tu actividad de navegación, también puede ayudarte a evitar la segmentación de precios, donde los precios de vuelos o productos varían según tu ubicación. En resumen, una VPN es una herramienta versátil para mantener tu privacidad, seguridad y libertad en el mundo digital.

Recuerda, una contraseña segura es producto de una correcta combinación de factores y una planificación inteligente. Adopta siempre buenas prácticas y estrategias en la creación y gestión de contraseñas que garanticen la inviolabilidad de la información de tus equipos y dispositivos informáticos. Estar informado y tomar medidas proactivas es la mejor manera de protegerse de las amenazas en el mundo digital.